# POR QUE SUA EMPRESA PRECISA REALIZAR UM PENTEST? _

As ameaças estão sempre evoluindo, o software é desenvolvido em um ritmo rápido, raramente são testados para vulnerabilidades. Os atores da ameaça identificam essas vulnerabilidades para explorar as falhas geralmente para obter ganhos financeiros. O teste deve ser realizado pelo menos uma vez por ano, mas muitas empresas realizam testes trimestralmente.

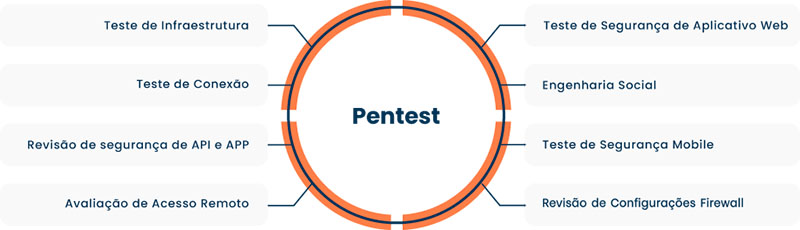

# SERVIÇOS ATUAIS _

Externo

O teste externo completo identificará serviços expostos, analisará a tecnologia da Web, identificará e testará vulnerabilidades. Tentaremos identificar e explorar vulnerabilidades para obter acesso e dinamizar os sistemas.

Web

O teste da Web se concentra em um mergulho profundo em seu site, tecnologias e identifica e explora vulnerabilidades.

API

O teste de API analisa seu serviço de API em busca de vulnerabilidades e testes de exploração.

# OBJETIVO _

O objetivo de qualquer teste é identificar vulnerabilidades e fornecer recomendações de especialistas para corrigir esses riscos. Um relatório detalhado será fornecido com criticidade, vulnerabilidade detalhada e etapas de exploração e outras informações para ajudá-lo a tomar a decisão de reduzir seu risco de segurança cibernética.

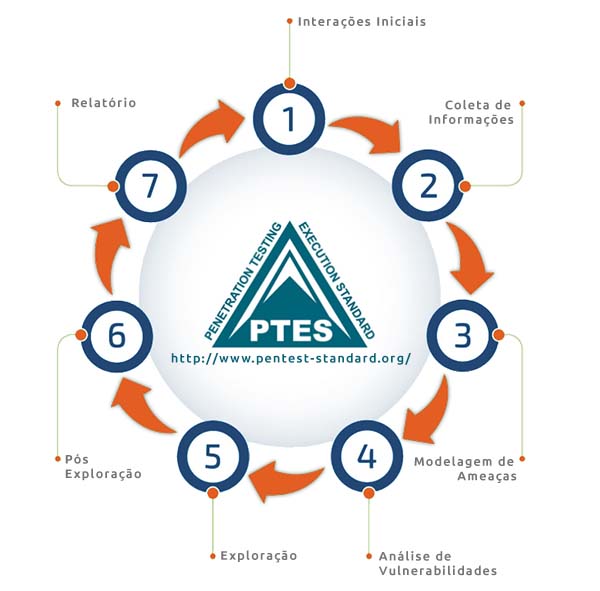

# ESTÁGIOS DO PENTEST _

Baseamos nossa estrutura no Pentest Execution Standard (PTES) e o usamos como guia para os nossos testes.

- Planejamento e Reconhecimento

- Escaneamento

- Ganhando Acesso e Exploração

- Mantendo Acesso

- Análise e Reporte

O teste de intrusão, é a prática de verificar os pontos fracos de segurança do software aplicativo, redes, computadores e dispositivos, sistemas sem fio e funcionários. Os testes de intrusão podem ser externos ou internos, dependendo do objetivo do projeto.

Um teste de pentest externo pesquisa e tenta explorar vulnerabilidades que podem ser realizadas por um usuário externo sem acesso e permissões adequados. Um teste de pentest interno é semelhante a uma avaliação de intrusão , no entanto, ele leva uma varredura um passo adiante, tentando explorar as vulnerabilidades e determinar quais informações são realmente expostas.

Nosso foco é o pentest externo que consiste em testar vulnerabilidades para analisar as chances de ser atacado por qualquer invasor remoto. Ao explorar as vulnerabilidades encontradas, ele identifica as informações que estão sendo expostas a estranhos. O objetivo principal deste teste é simular um ataque à rede interna, imitando as ações de um ato de ameaça real. Este tipo de teste de penetração tenta encontrar e explorar vulnerabilidades de um sistema para roubar ou comprometer as informações da organização. Como resultado, o teste mostrará se as medidas de segurança implementadas são suficientes para proteger uma organização e para avaliar sua capacidade de defesa contra qualquer ataque externo.

Exemplos de testes de intrusão externa incluem:

- Teste de gerenciamento de implantação e configuração;

- Teste de gerenciamento de identidade;

- Teste de autenticação;

- Teste de Autorização;

- Teste de gerenciamento de sessão, Teste de validação de entrada;

- Teste de criptografia fraca;

- Teste de lógica de negócios;

- Teste do lado do cliente;

- Teste para tratamento de erros.

As metodologias de teste incluem:

- Footprinting;

- Verificação de informações públicas e outros vazamentos de informações;

- Varredura de sistema / Varredura de portas

- Varredura de serviço buscando vulnerabilidades;

- O teste manual identificando vulnerabilidades;

- Teste de IDS / IPS;

- Teste de força de senha.

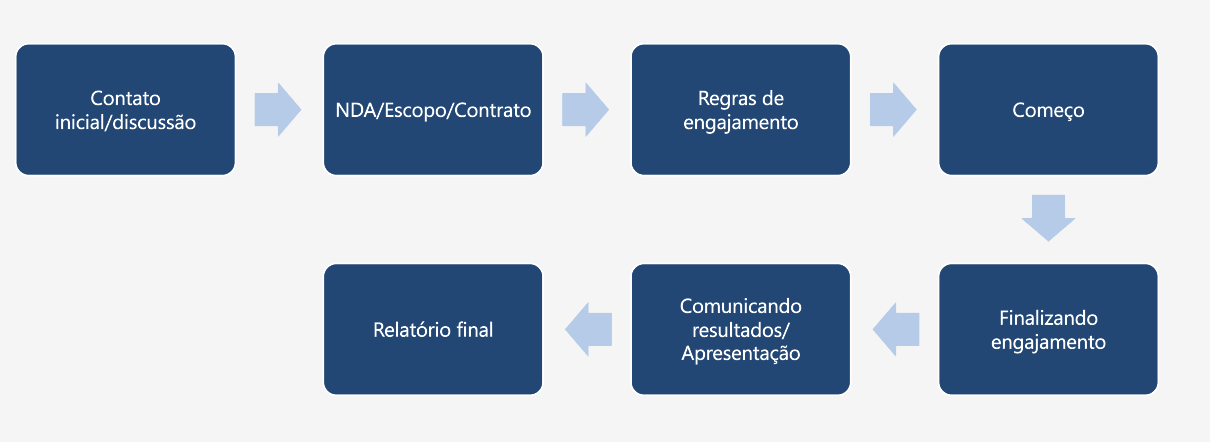

# NOSSO PROCESSO DE ENGAJAMENTO _

Brasil ShieldsUp Alertas

Alertas Importantes que requerem atenção imediata e que estão sendo explorados ativamente

Insights

No nosso Insights blog, você pode obter informações valiosas para melhor proteger sua empresa